Adishatz mondè ! Bonjour à toutes et tous.

Je veux parler d’un risque lié à la connection de bêtes cables USB : les câbles O.MG Elite USB-C et O.MG Basics USB-A”.

De bêtes cables vraiement ? Qu’es acò aquestes cables ? 🔌

À première vue, juste des câbles USB comme les autres, destiné à faire transiter des données d’un point A vers un point B, sympa et attirant, mais … ATTENTION C’EST UN TRUAND !

En réalité, il cache quelque chose de très dangereux et est conçu pour pirater nos appareils sans qu’on s’en rende compte.

De petites merveilles de technologie : comment ça fonctionne ? ⚙️

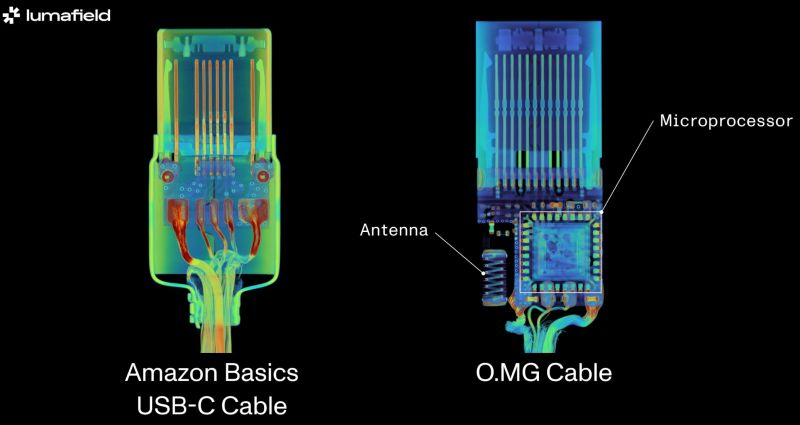

- Sous une apparence anodine, ils contiennent des composants supplémentaires : microprocesseur et antenne.

- Ses fonctionnalités : enregistrer nos frappes au clavier : mots de passe, codes de carte bleue … ou transmettre des commandes à distance : faire transiter des données d’un point A vers un point B ET un point C.

- Une preuve de concept : créé pour montrer qu’il faut se méfier des objets du quotidien qui peuvent cacher des outils de piratage et plutôt destiné aux administrateurs systèmes qui veulent sensibiliser leurs utilisateurs à la sécurité.

Pourquoi c’est important ? ❗

Les blocs de charge, une menace déjà connue 🕵♂️

Que se cache t’il derrière ces images ?

Ce n’est pas la première fois que des accessoires apparemment sans risque cachent des outils de hacking et des blocs de charge USB ont déjà été utilisés pour compromettre des appareils : eux aussi peuvent contenir des composants capables de pirater des données.

Dans ce monde hyperconnecté, les câbles peuvent être utilisés pour voler des informations personnelles ou professionnelles : quels seraient les dégâts si un de ces câbles était utilisé dans une entreprise ou une organisation sensible ! (une agence bancaire ? un centre hospitalier ? un poste de poilce ! … 🙃 )

Comment se protéger ? 🛡️

- Il faut toujours utiliser des accessoires de confiance dont on connait l”origine : privilégier ceux fournis par des sources fiables.

- Sensibilisation : en parler autour de soi pour initier le plus de monde possible.

- Vérifier ses équipements : utiliser des outils de sécurité pour inspecter vos câbles et autres accessoires, de tels outils sont dans le commerce : le même site Hak5.org vend un détecteur de cables malveillants (Reverse Engineering)

Diffusons tous ce message pour protéger nos systèmes et nos données !